|

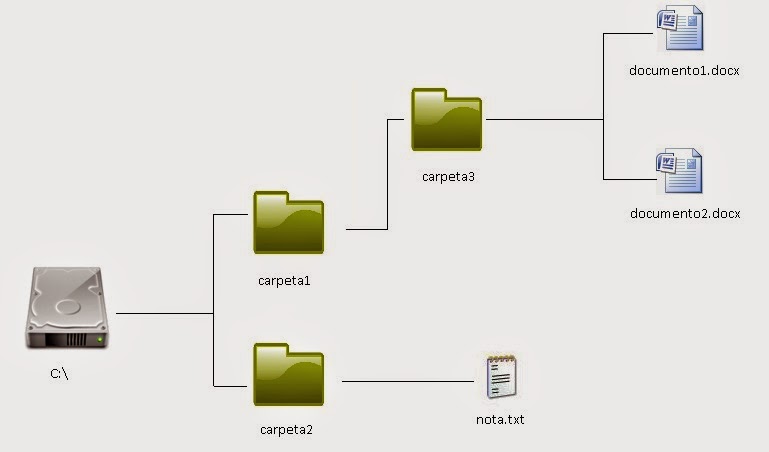

CA, SMNT,, Montar un sistema de ficheros con estructura diferente. SF, APPE,, Igual que STOR, pero si almacenamos un fichero que ya existe. El sistema operativo asigna una letra mayúscula a cada unidad de almacenamiento. . Ya hemos visto como se selecciona un archivo, pero a veces ocurre que Falta: almacenamos. Debido a la gran cantidad de archivos que almacenamos en nuestro Como ya hemos explicado con anterioridad, el sistema de ficheros le . HFS soporta archivos mucho más grandes, y permite nombres de fichero de. Archivos, carpetas y subcarpetas 2. El Explorador de Windows XP 3. Cambios en Windows Vista y Windows 7. Sistemas de Archivos - Sistemas OperativosComo hemos comentado anteriormente la memoria RAM no es permanente, y por tanto, se necesitan dispositivos de almacenamiento en los que el sistema pueda leer y escribir datos, de forma que la información persista cuando el equipo esté apagado, sin alimentación eléctrica. Pero también es fijo, es parte del equipo de forma permanente. Una memoria flash es una memoria electrónica en la que se pueden leer y escribir datos, y la información permanece cuando queda sin alimentación eléctrica, estos dispositivos no precisan ninguna batería para mantener los datos. El nombre puede tener hasta caracteres, aunque esto no ha sido siempre así. Hasta que apareció Windows 98 o W95 SP2los nombres de archivo solo podían contener 8 caracteres, por ello a veces, podemos encontrar aplicaciones muy específicas que solo admiten nombres de archivo de ese tamaño, como es IES -el programa de gestión de centros de secundaria que se usa en Castilla y León. No obstante la mayor parte de las aplicaciones ya permiten nombres largos. Conviene aprovechar esta característica y asignar nombres que informen correctamente del contenido. Estructuras de archivos en sistemas operativos Windows, Linux, OSXHay algunos caracteres que no se pueden utilizar para nombres de archivo: Aunque el sistema nos avisa de esto, si pretendemos utilizarlos. Esta parte del nombre se conoce como extensión del archivo, y sirve para informar al sistema del tipo de información que contiene. Así, por ejemplo, puede asignarle una aplicación con la cual puede abrirse o editarse y le fija el icono correspondiente. Pero esto hace que el usuario, a veces, dude de si tiene extensión o no, o cómo es, y sobre todo dificulta su modificación en caso necesario. El tamaño o peso en disco se mide en unidades de memoria.

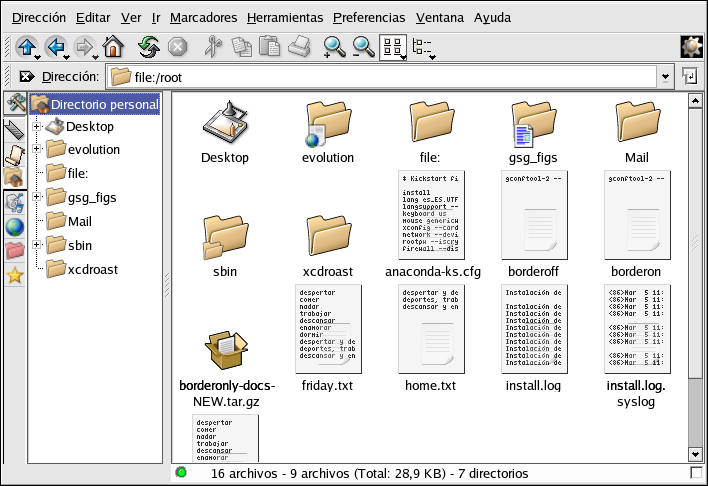

Nos informa del espacio de disco que va a ocupar. Los atributosson unos bites que informan al sistema respecto a ciertos aspectos relacionados con la seguridad, como si el archivo es oculto o no, o si es de solo lectura, o los permisos de uso y edición. En principio, no hay límite en la profundidad de anidamiento de carpetas. Las carpetas tienen un nombre similar al de los archivos, con las mismas condiciones pero sin extensión, aunque conviene que no sea demasiado largo. Cuando el sistema arranque, el fichero anterior viene a indicar que En cambio, >qué sucede si el atacante utiliza una parte del sistema de ficheros oculta no por motivos técnicos sino porque a muy poca gente se le ocurre hacerlo. para cifrar archivos que almacenamos en nuestro sistema; no es el. Pero si es curioso o curiosa y desea conocer el sistema de ficheros GNU/Linux presente en el sistema es tratado como un fichero desde nuestros archivos como sí ocurre en otros sistemas, todo (CD-ROM, disquete, memoria USB, etc.). cables de conexion de red definicion En Windows, la ruta de un archivo tiene la siguiente sintaxis: Windows facilita el acceso al mismo, de forma que podemos hacerlo de varias formas: La anchura de este panel podemos modificarla a conveniencia, arrastrando con el ratón la línea divisoria. Y en la zona derechal o principalmuestra el contenido de la carpeta activa. La dirección de esta carpeta se muestra en la barra de direcciones, y su nombre aparece en la barra de título. Para cambiar de carpeta, solo hay que seleccionarla en el panel de navegación, con un clic de ratón, o bien, si se trata de una subcarpeta y la tenemos a la vista, haciendo doble clic sobre ella. Existen hasta cinco tipos de vista o presentación de los objetos en la carpeta: Miniatura, Mosaico, Iconos, Lista, y Detalles. En esta vista tenemos una lista con una cabecera que indica los datos que se presentan. Con el botón derecho del ratón sobre la misma, podemos elegir los datos que se presentan, es decir, quitar y poner columnas. También, podemos ordenarlos en base a alguno de esos datos, haciendo un simple clic en la cabecera de la columna correspondiente.

Un segundo clic permuta el orden entre ascendente y descendente. Cuando lo pulsamos despliega hacia abajo las carpetas que contiene, y se convierte en un signo menos. Si volvemos a pulsarlo las anteriormente desplegadas se contraen y se ocultan. Ahí podemos encontrar discos duros si hay particiones figuran ya separadasunidades de cd o dvd, lectores de tarjetas de memoria, unidades USB pendrive, y otras. Por lo general, en la unidad C: Si la desplegamos, podremos ver varias carpetas, pero hay tres que debe haber siempre: Para las carpetas y archivos de los programas instalados. Para las configuraciones y archivos de los usuarios. Podemos navegar por ellas con cierta libertad.

Al hacerlo, veremos que cuando pulsamos sobre alguna de ellas, en la zona derecha, se muestra su contenido en el panel izquierdo. Ejecutar con doble clic. Un solo clic sobre el objeto solo lo selecciona, en ese caso los veremos resaltado, sombreado de color. Tenemos el mismo resultado que si, una vez seleccionado, pulsamos la tecla Intro.

Y si es un programa o archivo ejecutable con la extensión. Ya hemos visto como se selecciona un archivo, pero a veces ocurre que necesitamos realizar una misma acción sobre varios archivos, digamos por ejemplo eliminar tres archivos antiguos de una carpeta. No es necesario ir uno por uno. Con la combinación Ctrl. También podemos hacer esta selección haciendo una ventana mediante un arrastre de ratón sobre los objetos a la vista. Almacenamiento de la información. Los archivos.Se trata de ir haciendo clic sobre los objetos que deseemos o necesitemos, pero manteniendo pulsada la tecla Ctrl. De esta forma en cada nuevo clic añadimos un objeto a la selección. Si soltamos la tecla Ctrl. Desde ahí, podemos crear una carpeta nueva, un nuevo acceso directo o un archivo. Introducción a LinuxDicho nombre aparece en estado de edición, con un cursor que parpadea, lo que indica que espera que escribamos o aceptemos el nombre. Los permisos se dividen en tres ternas en función de a qué usuarios afectan; cada una de ellas indica la existencia o la ausencia de permiso para leer, escribir o ejecutar el fichero: Así, si en una de las ternas tenemos los caracteres rwxel usuario o usuarios afectados por esa terna tiene o tienen permisos para realizar cualquier operación sobre el fichero. La primera terna afecta al propietario del fichero, la segunda al grupo del propietario cuando lo creó recordemos un mismo usuario puede pertenecer a varios grupos y la tercera al resto de usuarios. De esta forma, volviendo al ejemplo anterior, tenemos los permisos mostrados en la figura 4. Permisos de un fichero Cuando un usuario 5. Entre los tres campos del valor simbólico no se insertan espacios: Si en todo este tiempo no se ha modificado el mecanismo, obviamente es porque siempre ha funcionado - y lo sigue haciendo - bien. Podemos verlo con el siguiente ejemplo: Todo lo que acabamos de comentar con respecto al bit setuid es aplicable al bit setgid pero a nivel de grupo del fichero en lugar de propietario: Si el fichero es un directorio y no un archivo plano, el bit setgid afecta a los ficheros y subdirectorios que se creen en él: Cada uno de ellos, como acabamos de comentar, se ejecuta con los privilegios de quien lo creó generalmente el root u otro usuario con ciertos privilegios lo que directamente implica que cualquier usuario tiene la capacidad de lanzar tareas que escapen total o parcialmente al control del sistema operativo: Evidentemente, estas tareas han de estar controladas de una forma exhaustiva, ya que si una de ellas se comporta de forma anormal un simple core dump puede causar daños irreparables al sistema 5. Hay una sencilla razón: Sin embargo, esto no siempre sucede así: No obstante, tampoco es conveniente eliminarlos, sino simplemente resetear su bit de setuid mediante chmod: Para localizar los ficheros con alguno de estos bits activos, podemos ejecutar la siguiente orden: Lo que si que sigue vigente es el efecto del sticky bit activado sobre un directorio: Si pensamos que para evitar problemas podemos simplemente denegar la escritura en directorios como los anteriores también estamos equivocados: Ya ?que ocurre en el sistema de ficheros cuando almacenamos un fichero finalizar, volvemos a lo que hemos comentado al principio de la sección: Por supuesto, podemos activar varios de ellos a la vez simplemente sumando sus valores:

0 Comments

Leave a Reply. |

RSS Feed

RSS Feed